Данные в оцифрованном виде окружают нас повсеместно. В них хранится часть нас самих – фотографии, мысли, обязательства, коммуникации. Наша личная жизнь и работа постоянно оставляют за собой цифровой след.

Безопасность перестала быть частью только физического мира. Охранную сигнализацию и сейф для ценностей заменили двухфакторная авторизация и пин-коды. Децентрализовано рассчитанная цепочка данных, не имеющая обеспечения в реальном мире, стоит тысячи долларов. Интернет-гиганты не могут объяснить результаты работы своих алгоритмов, ссылаясь на то, что машинное обучение и задатки ИИ сами подбирают оптимальный вариант. Самые чувствительные бизнес-данные хранятся в электронном виде на серверах в дата-центрах и часто владелец данных даже не имеет доступа к физическим носителям информации.

Личное и рабочее в сети смешиваются. Режиссера «Стражей галактики 3» увольняют из-за постов, опубликованных десять лет назад. Илон Маск в твиттере дает публичные обязательства по рекордным срокам исполнения инфраструктурного энергетического проекта для Южной Австралии и штрафным санкциям в случае срыва сроков. Формальное отсутствие вины не спасает Facebook от падения стоимости акций за распространение персональных данных пользователей. В России пока довлеют лишь цифровые скандалы, но следуя тенденции, такое будущее ждет и нас.

Формирование бизнеса через его IT-представление несет в себе экономические выгоды и перспективы роста. Но это также поднимает серьезные вопросы безопасности.

Дилемма системного администратора

Много лет назад, когда трава была зеленее, а небо выше, я читал свою первую книгу по хакингу, крэкингу и фрикингу. В книге упоминались два основных подхода к настройке серверного и рабочего окружения:

- Запрещено все, что не разрешено.

- Разрешено все, что не запрещено.

Из этого описания я вынес, что баланс безопасности и удобства работы пользователей соблюсти будет очень сложно. В контексте размеров бизнеса типовой является ситуация, когда по мере роста объемов выручки, штата и обязательств перед владельцами уровень паранойи постепенно повышается от «разрешено всё» до «не больше, чем минимально необходимо и вот это еще отрежьте на всякий случай».

Поэтому поговорим о прекрасном – рисках утери данных. Для этого кратко пройдем в статье по нескольким возможным угрозам, а в дальнейшем рассмотрим каждый из пунктов в отдельном материале, дополняя статью ссылками.

Краткая типология рисков:

- Утечка данных через своих сотрудников.

- Физическое повреждение носителей данных.

- Недоступность сервисов.

- Вмешательство злоумышленников.

- Законодательные ограничения.

- Отсутствие поддержки вендора.

Утечка данных

Сотрудники могут потерять данные компании по неосмотрительности или преследуя какие-то корыстные цели.

С неосмотрительностью борьба идет с помощью политик безопасности, требований к сложности пароля и двухфакторной авторизации, настройке прав доступа в критичных информационных системах. При компрометации доступа пользователя меняются пароли, по логам проверяется, какие действия выполнялись пользователем за период охватывающий возможность доступа к данным у несанкционированных лиц. Если скомпрометированы еще и клиентские данные, то это повод приступить к работе с коммьюнити для минимизации последствий.

Корыстные цели сотрудники преследуют, если плохо расстались с текущим работодателем, обижены на руководство или нечестны на руку. Здесь на первую линию обороны выходит распределение прав доступа, корректная настройка ролей пользователей и недоступность чувствительных данных тем, кто с ними не работает. Мало кто в состоянии из обычных обиженных сотрудников серьезно проверить вашу сетевую безопасность на устойчивость к атакам, а вот подобрать лежащие без присмотра на поверхности данные о клиентах, чтобы перепродать конкурентам может почти каждый. Придерживайтесь здорового уровня паранойи, проводите аудиты доступности данных и при внесении изменений в информационные системы перепроверяйте актуальность текущих ограничений. Особенно это касается финансовых и инфраструктурных систем. Если пользователь установил на локальный компьютер более удобный браузер для своей работы, потому что это не запрещено в локальных политиках безопасности – это одно. А если он может в системе тарификации изменить настройки и система не зафиксирует эти изменения – это совсем другое.

О ролях и правах доступа в бизнесовых информационных системах мы поговорим в следующей статье этого цикла.

Физическое повреждение носителей данных

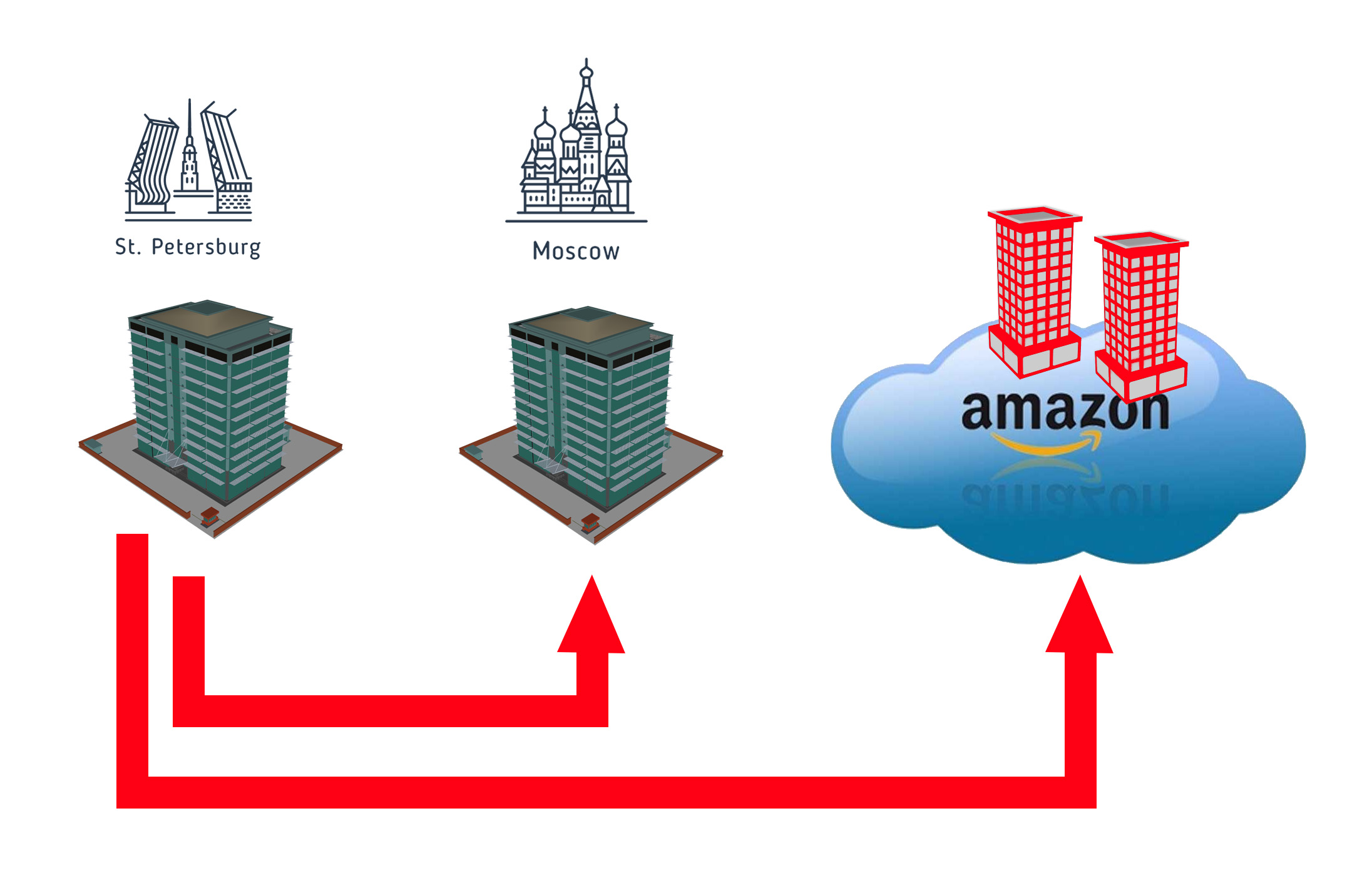

Здесь два основных подхода, но фактически они сводятся к одинаковым рискам. Данные можно хранить в собственной инфраструктуре или у внешнего облачного провайдера. Будь это ваш собственный ЦОД (или сервер развернутый на десктопе в кладовке для мини-предприятия) или сертифицированный дата-центр SaaS-провайдера нужно обеспечить подходящим типом резервирования данных – полный, инкрементальный, дифференциальный, смешанный бэкапы. Минимальное требование по резервированию такое: должно быть не менее двух копий данных (рабочая и резервная) размещенных в разных географических локациях. Более оптимальный вариант: три копии (рабочий и два резервных) не менее чем на двух разных типах носителей в разных географических локациях.

Например, можно резервировать рабочий сервер БД, находящийся в офисе в Санкт-Петербурге, на сервер в московском офисе и лить копию бэкапа в облако Amazon. Надежность хранения данных будет состоять из надежности вашего ЦОДа и/или дата-центра облачного провайдера.

Непрерывность доступности сервисов

Современное предприятие работает до тех пор, пока работает его информационная система. Отключение электричества в офисе, разрыв оптической магистрали интернет-провайдера, пожар в дата-центре, время на восстановление после сбоев. Факторы, которые приводят к простою сотрудников, остановке бизнес-процессов, остановке сервисов оказываемых клиентам. И как следствие к упущенной прибыли, появлению штрафов за сорванные сроки и невыполненные обязательства, в некоторых случаях репутационным рискам и убыткам не совместимым с дальнейшим ведением бизнеса.

Точек возникновения отказов у каждого бизнеса множество. Необходимо искать способы сокращения времени недоступности сервисов. Это может быть локальное ведение баз и накопление регистров информации при потере доступа в сеть с дальнейшей синхронизацией, дублирующие каналы доступа в сеть для обеспечения связности полученных и переданных данных, резервные линии телефонии для колл-центров. Проведение предупредительного обслуживания оборудования для повышения надежности и отказоустойчивости.

Для каждого бизнеса будут свои пути обеспечения постоянной доступности и предельно допустимой по времени недоступности информационной системы и данных из нее. Важно заранее выявлять узкие места и прорабатывать план действий на случай срабатывания риска.

Действия злоумышленников

Страшный сон любого бизнеса – стать целью квалифицированных злоумышленников от IT. В дело пойдут перехват данных, социальная инженерия, увод персональных данных сотрудников и компрометация их доступа к информационными системам компании, разновидности сетевых атак на сервера компании.

Бороться с такими напастями сложно. Рано или поздно брешь в защите будет найдена. Примеров множество – начиная от появления баз сотовых операторов на развалах рынков до увода платежных данных пользователей сервисов SONY и других не менее именитых компаний.

Защита от таких угроз дорогое удовольствие. Необходимо поддерживать безопасность собственного IT-ландшафта на высоте. Сотрудников планомерно обучать сетевой гигиене. При использовании сторонних поставщиков сервисов надеяться на то, что в свою безопасность они вкладываются не меньше, чем вы сами.

Обязательно помните, что кроме целенаправленных действий в отношении вашей организации может быть и побочный ущерб. Например, программы-шифровальщики работают массово и бьют по всему подряд в надежде, что отыщется популярная уязвимость или глупый сотрудник, который запустит малварь на рабочей станции.

Риски, связанные с законодательством

Из нашумевшего и засветившегося в СМИ за последнее время – защита персональных данных и необходимость обеспечить удаление персданных по требованию пользователя, закон Яровой, хранение данных о гражданах РФ на территории страны, требования по обеспечению безроуминговой зоны внутри страны, повышение тарифов на пользование радиочастотами в 2018 году. Законодательная ответственность за неправомерную маркетинговую активность – штрафы за SMS и е-мейл рассылки.

Компаниям, работающим на рынке Европы дополнительно нужно выполнять и требования GDPR.

Средний и малый бизнес не может контролировать изменения, происходящие на уровне законотворцев. Крупный бизнес может пробовать участвовать и лоббировать какие-то свои интересы. Но мы видим, что требования по работе с данными напрямую отражаются на бизнесе и близкой нам телеком отрасли. Исполнение законодательных инициатив требует от наших клиентов дополнительных вложений средств в информационные системы, а мы реализуем эти требования в продуктах и облачных сервисах Форвард Телеком.

Ответственность вендора

Специфический риск, связанный с устареванием и прекращением поддержки вендором своих продуктов и сервисов. Один из показательных примеров – прекращение поддержки корпорацией Майкрософт операционной системы Windows XP 8 апреля 2014 года. На момент прекращения официальной поддержки этой версии ОС множество банкоматов продолжало работать, используя ее. Особенность в том, что Windows XP Embedded Service Pack 3 и Windows Embedded for Point of Service SP3 снимались с поддержки лишь 12 января 2016 года.

Мы как вендор ПО в том числе используемого для SaaS-сервисов очень хорошо понимаем уровень ответственности перед заказчиками за жизнеспособность своей продукции. Для нас миграция данных очередного клиента в наши сервисы является принятием на себя обязательств по многолетнему обеспечению качества работы информационной системы с подписанием SLA. На протяжении 10 лет мы обеспечиваем сохранность и преемственность данных наших клиентов, обеспечивая соответствие информационных систем масштабам бизнеса, требованиям регуляторов и рыночной ситуации.

May The Data Yours Be Safe!

Бизнес любой ИТ-компании завязан на успешности бизнеса ее клиентов. Поэтому мы неустанно повторяем, что сохранность данных наших заказчиков – наша забота.

Напомним список рассмотренных сегодня рисков:

- Утечка данных.

- Повреждение носителей данных.

- Нарушение доступности ИС.

- Атака злоумышленников.

- Требования законодательства.

- Безответственные вендоры.

Ближайший материал о безопасности данных подробно расскажет о таком способе борьбы с непредумышленной утечкой данных, как распределение прав доступа и определение ролей в бизнес-приложениях. Текущую статью мы будем дополнять ссылками на новые материалы. Добавляйте ее в закладки и подписывайтесь на нашу рассылку, чтобы получать обновления в первых рядах!